인포레터에서 최신 DevOps 트렌드를 격주로 만나보세요!

Active Directory 인증을 통한 Microsoft SQL Server의 데이터베이스 접근

Teleport은 Teleport Database Service를 통해 Microsoft SQL Server에 대한 안전한 액세스를 제공할 수 있습니다. 이를 통해 Teleport의 RBAC를 통한 세부적인 액세스 제어가 가능합니다.

이 가이드에서는 다음을 수행합니다:

- Microsoft SQL Server 데이터베이스 Active Directory 인증으로를 구성합니다.

- 데이터베이스를 Teleport 클러스터에 추가합니다.

- Teleport를 통해 데이터베이스에 연결합니다.

이 가이드는 AWS 관리형 Active Directory 인증을 사용하는 Amazon RDS for SQL Server에 중점을 두고 있습니다.

작동 원리

Teleport 데이터베이스 서비스는 SQL Server 데이터베이스와 동일한 Active Directory 도메인에 조인하고 Kerberos 프로토콜을 사용하여 SQL Server와 인증합니다. 사용자가 Teleport를 통해 SQL Server에 연결할 때, 데이터베이스 서비스는 Active Directory에서 서비스 티켓을 얻고, 데이터베이스 사용자를 위한 장기 키를 사용하여 티켓을 복호화한 후 SQL Server에 연결합니다. 이 시점에서 데이터베이스 서비스는 사용자 트래픽을 데이터베이스로 전달합니다.

전제 조건

-

실행 중인 Teleport 클러스터 버전 17.0.0-dev 이상. Teleport를 시작하려면 가입하여 무료 평가판을 이용하거나 데모 환경 설정 방법을 확인하십시오.

-

tctl관리자 도구와tsh클라이언트 도구.tctl및tsh다운로드 방법에 대한 지침은 설치를 방문하십시오.

- Active Directory 인증이 활성화된 SQL Server 데이터베이스.

- 주체 대체 이름을 사용하는 인증서로 구성된 SQL Server 네트워크 리스너.

- 데이터베이스와 동일한 Active Directory 도메인에 조인된 Windows 머신.

- 데이터베이스와 동일한 Active Directory 도메인에 조인된 Linux 노드. 이 가이드는 이를 소유하지 않은 경우 조인 단계를 안내합니다.

- 연결이 가능한지 확인하기 위해

tsh login으로 로그인한 다음, 현재 자격 증명을 사용하여tctl명령어를 실행할 수 있는지 확인하십시오. 예를 들어:클러스터에 연결할 수 있고tsh login --proxy=teleport.example.com --user=email@example.comtctl status클러스터 teleport.example.com

버전 17.0.0-dev

CA 핀 sha256:abdc1245efgh5678abdc1245efgh5678abdc1245efgh5678abdc1245efgh5678

tctl status명령어를 실행할 수 있다면, 현재 자격 증명을 사용하여 워크스테이션에서 후속tctl명령어를 실행할 수 있습니다.

자신의 Teleport 클러스터를 호스팅하는 경우, Teleport Auth Service를 호스팅하는 컴퓨터에서 전체 권한으로tctl명령어를 실행할 수도 있습니다.

1/7단계. Teleport 사용자 생성

Tip

기존 사용자를 수정하여 데이터베이스 서비스에 대한 액세스를 제공하려면 데이터베이스 액세스 제어를 참조하십시오.

내장된 access 역할을 가진 로컬 Teleport 사용자 생성:

tctl users add \ --roles=access \ --db-users="*" \ --db-names="*" \ alice

내장된 access 및 requester 역할을 가진 로컬 Teleport 사용자 생성:

tctl users add \ --roles=access,requester \ --db-users="*" \ --db-names="*" \ alice

| Flag | Description |

|---|---|

--roles | 사용자에게 할당할 역할 목록. 내장된 access 역할은 사용자가 Teleport에 등록된 모든 데이터베이스 서버에 연결할 수 있도록 합니다. |

--db-users | 사용자가 데이터베이스에 연결할 때 사용할 수 있는 데이터베이스 사용자 이름 목록. 와일드카드는 모든 사용자를 허용합니다. |

--db-names | 사용자가 데이터베이스 서버 내에서 연결할 수 있는 논리 데이터베이스(즉, 스키마) 목록. 와일드카드는 모든 데이터베이스를 허용합니다. |

Warning

데이터베이스 이름은 PostgreSQL, MongoDB 및 Cloud Spanner 데이터베이스에 대해서만 적용됩니다.

데이터베이스 액세스 제어 및 액세스를 제한하는 방법에 대한 자세한 정보는 RBAC 문서를 참조하십시오.

2/7단계. Linux 노드를 Active Directory에 조인

Note

SQL Server 인스턴스와 동일한 Active Directory 도메인에 이미 조인된 Linux 노드가 있는 경우 이 단계를 건너뛸 수 있습니다.

데이터베이스 서비스가 실행될 Linux 노드는 SQL Server 데이터베이스와 동일한 Active Directory 도메인에 조인되어야 합니다.

조인을 하기 위해 Linux 노드가 Active Directory의 완전 자격 도메인 이름을 판별할 수 있어야 함에 유의하십시오. 예를 들어, AWS 관리형 AD의 경우 디렉토리 개요 페이지의 "네트워킹 세부정보" 아래 제공된 네임서버를 사용하십시오.

필요한 패키지를 설치합니다:

sudo apt-get update $ sudo apt-get -y install sssd realmd krb5-user samba-common packagekit adcli

sudo yum -y update $ sudo yum -y install sssd realmd krb5-workstation samba-common-tools

/etc/krb5.conf 를 편집하여 역 DNS 해석을 비활성화하고 기본 영역을 설정합니다. [realms] 섹션이 도메인 정의를 포함하고 admin_server 및 kdc 필드가 도메인 컨트롤러를 가리키도록 설정되어 있는지 확인하십시오:

[libdefaults]

default_realm = EXAMPLE.COM

rdns = false

[realms]

EXAMPLE.COM = {

kdc = example.com

admin_server = example.com

}

영역에 조인합니다:

sudo realm join -v -U admin@EXAMPLE.COM example.com... * Successfully enrolled machine in realm

Warning

admin@EXAMPLE.COM 의 영역 이름은 대문자 여야 하며, 그렇지 않으면 노드가

조인할 수 없을 수 있습니다.

노드가 영역에 조인되었는지 확인하려면 realm list 명령을 사용합니다:

sudo realm listexample.com type: kerberos realm-name: EXAMPLE.COM domain-name: example.com configured: kerberos-member server-software: active-directory client-software: sssd ...

3/7단계. 키탭 파일 생성

Teleport는 SQL Server에 대한 인증을 위해 Active Directory에서 Kerberos 서비스 티켓을 얻기 위해 키탭 파일이 필요합니다. 이를 생성하는 가장 쉬운 방법은 adutil Linux CLI 유틸리티를 사용하는 것입니다.

Active Directory 도메인에 가입한 Linux 노드에 adutil 을 설치하십시오:

curl https://packages.microsoft.com/keys/microsoft.asc | sudo apt-key add -sudo curl https://packages.microsoft.com/config/ubuntu/18.04/prod.list | sudo tee /etc/apt/sources.list.d/msprod.list $ sudo apt-get update $ sudo ACCEPT_EULA=Y apt-get install -y adutil

sudo wget -qO /etc/apt/trusted.gpg.d/microsoft.asc https://packages.microsoft.com/keys/microsoft.ascsudo curl https://packages.microsoft.com/config/ubuntu/20.04/prod.list | sudo tee /etc/apt/sources.list.d/msprod.listsudo apt-get update $ sudo ACCEPT_EULA=Y apt-get install -y adutil

sudo curl -o /etc/yum.repos.d/msprod.repo https://packages.microsoft.com/config/rhel/8/prod.reposudo ACCEPT_EULA=Y yum install -y adutil

다음 kinit 명령어를 사용하여 Active Directory에 로그인하십시오:

kinit admin@EXAMPLE.COM

SQL Server 데이터베이스에 연결할 각 Active Directory 사용자에 대한 키탭 항목을 생성하려면 adutil keytab create 명령어를 사용하십시오:

adutil keytab create teleport.keytab aliceadutil keytab create teleport.keytab bob

각 사용자의 비밀번호를 입력하라는 메시지가 표시됩니다. 모든 키탭 항목은 같은 teleport.keytab 파일에 병합됩니다.

서비스 주체 이름 할당

adutil keytab create 명령어가 작동하려면 각 사용자 계정에 서비스 주체 이름이 할당되어야 하며, 그렇지 않으면 명령어가 kvno (키 버전 번호)를 결정할 수 없습니다.

사용자가 할당된 SPN이 있는지 확인하려면, Active Directory 도메인에 가입된 Windows 컴퓨터에서 다음 명령어를 실행하십시오:

setspn -L alice

사용자 계정에 SPN을 할당하려면 다음 명령어를 사용하십시오:

setspn -s user/alice alice

klist 명령어를 사용하여 키탭 파일의 항목을 확인할 수 있습니다:

klist -ke teleport.keytabKeytab name: FILE:teleport.keytabKVNO Principal---- -------------------------------------------------------------------------- 5 alice@EXAMPLE.COM (aes256-cts-hmac-sha1-96) 2 bob@EXAMPLE.COM (aes256-cts-hmac-sha1-96)

Warning

사용자의 비밀번호를 업데이트한 후에는 키탭 파일을 업데이트해야 인증 실패를 피할 수 있습니다.

4/7단계. Teleport 데이터베이스 서비스 설정

Database 서비스는 Teleport 클러스터에 조인하기 위해 유효한 조인 토큰이 필요합니다.

다음 tctl 명령어를 실행하고 Database 서비스가 실행될 서버에 /tmp/token 안에 토큰 출력을 저장하세요:

tctl tokens add --type=db --format=textabcd123-insecure-do-not-use-this

Linux 서버에 Teleport 설치하기:

-

Teleport 에디션에 따라 edition를 다음 중 하나로 할당합니다:

에디션 값 Teleport Enterprise Cloud cloudTeleport Enterprise (자가 호스팅) enterpriseTeleport Community Edition oss -

설치할 Teleport 버전을 가져옵니다. 클러스터에서 자동 에이전트 업데이트가 활성화된 경우, 최신 Teleport 버전을 쿼리하여 업데이트된 내용과의 호환성을 확인합니다:

TELEPORT_DOMAIN=example.teleport.comTELEPORT_VERSION="$(curl https://$TELEPORT_DOMAIN/v1/webapi/automaticupgrades/channel/default/version | sed 's/v//')"그렇지 않으면, Teleport 클러스터의 버전을 가져옵니다:

TELEPORT_DOMAIN=example.teleport.comTELEPORT_VERSION="$(curl https://$TELEPORT_DOMAIN/v1/webapi/ping | jq -r '.server_version')" -

Linux 서버에 Teleport를 설치합니다:

curl https://cdn.teleport.dev/install-v15.4.11.sh | bash -s ${TELEPORT_VERSION} edition설치 스크립트는 Linux 서버에서 패키지 관리자를 감지하고 이를 사용하여 Teleport 바이너리를 설치합니다. 설치를 사용자 정의하려면 설치 가이드에서 Teleport 패키지 리포지토리에 대해 알아보세요.

Note

Teleport 데이터베이스 서비스는 SQL Server와 동일한 Active Directory 도메인에 가입된 Linux 서버에서 실행되어야 합니다.

Teleport 데이터베이스 서비스를 구성합니다. --proxy 를 Teleport Proxy 서비스 주소를 가리키도록 업데이트하고 --uri 를 SQL Server 엔드포인트로 업데이트해야 합니다.

sudo teleport db configure create \ -o file \ --token=/tmp/token \ --proxy=teleport.example.com:443 \ --name=sqlserver \ --protocol=sqlserver \ --uri=sqlserver.example.com:1433 \ --ad-keytab-file=/path/to/teleport.keytab \ --ad-domain=EXAMPLE.COM \ --ad-spn=MSSQLSvc/sqlserver.example.com:1433 \ --labels=env=dev

Teleport 데이터베이스 서비스를 구성합니다. --proxy 를 Teleport Cloud 테넌트 주소를 가리키도록 업데이트하고 --uri 를 SQL Server 엔드포인트로 업데이트해야 합니다.

sudo teleport db configure create \ -o file \ --token=/tmp/token \ --proxy=mytenant.teleport.sh:443 \ --name=sqlserver \ --protocol=sqlserver \ --uri=sqlserver.example.com:1433 \ --ad-keytab-file=/path/to/teleport.keytab \ --ad-domain=EXAMPLE.COM \ --ad-spn=MSSQLSvc/sqlserver.example.com:1433 \ --labels=env=dev

Active Directory 매개변수를 제공합니다:

| 플래그 | 설명 |

|---|---|

--ad-keytab-file | 위에서 생성한 Kerberos 키탭 파일의 경로입니다. |

--ad-domain | SQL Server가 가입된 Active Directory 도메인 (Kerberos 영역)입니다. |

--ad-spn | Kerberos 티켓을 가져오기 위한 SQL Server의 서비스 주체 이름입니다. |

서비스 주체 이름

ldapsearch 명령을 사용하여 SQL Server에 등록된 SPN을 확인할 수 있습니다. 일반적으로 이들은 MSSQLSvc/<name>.<ad-domain>:<port> 형식을 취합니다.

예를 들어, sqlserver 라는 이름의 AWS RDS SQL Server가 AWS 관리 Active Directory 도메인 EXAMPLE.COM 에 가입되어 있는 경우, 다음과 같은 SPN이 등록됩니다:

ldapsearch -x -h example.com -D admin -W -b DC=example,DC=com servicePrincipalName...EC2AMAZ-4KN05DU, RDS, AWS Reserved, example.com

dn: CN=EC2AMAZ-4KN05DU,OU=RDS,OU=AWS Reserved,DC=example,DC=comservicePrincipalName: MSSQLSvc/sqlserver-rds.example.com:1433servicePrincipalName: MSSQLSvc/EC2AMAZ-4KN05DU.example.com:1433servicePrincipalName: MSSQLSvc/EC2AMAZ-4KN05DU.example.com...

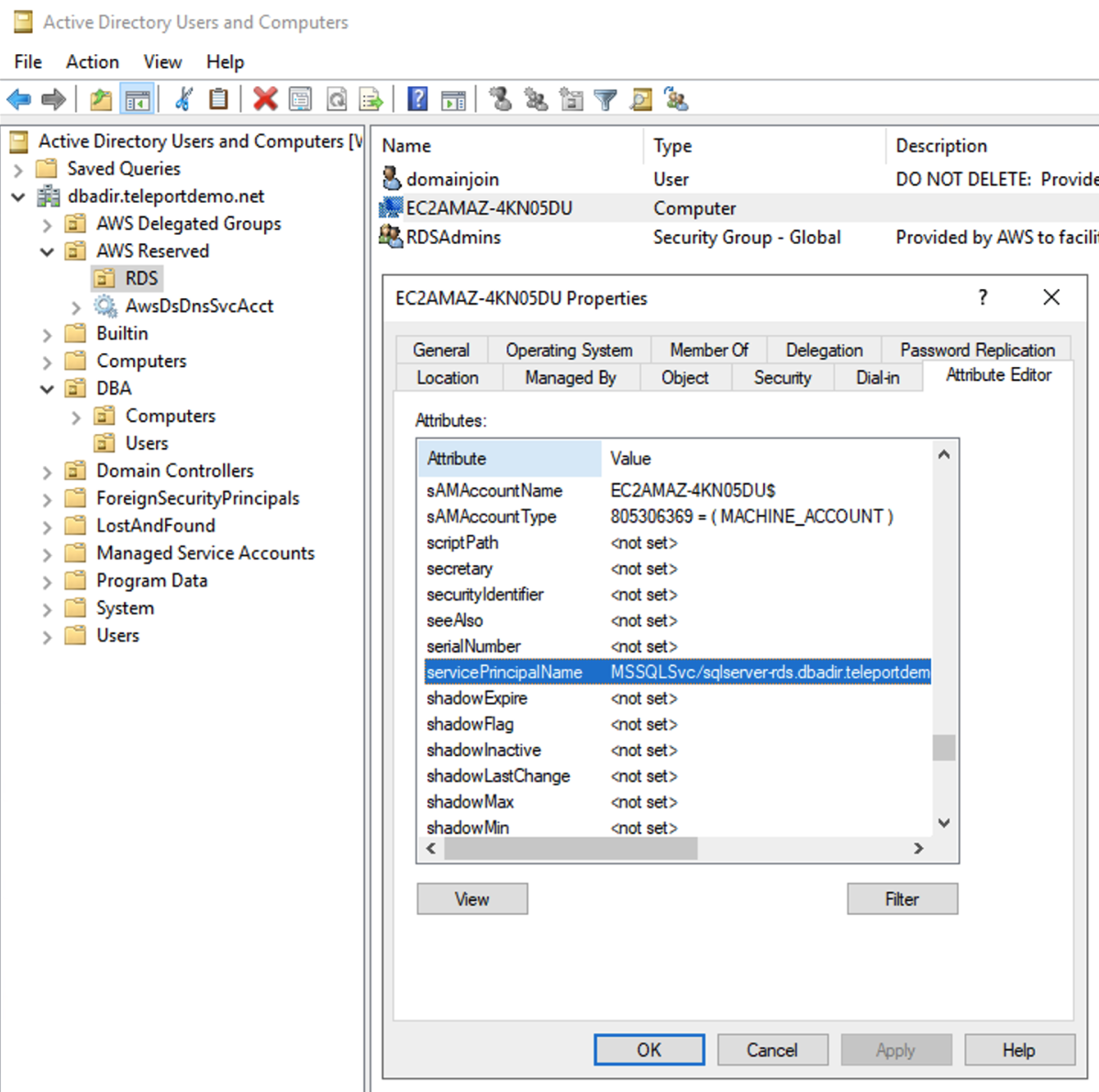

또는 Active Directory 사용자 및 컴퓨터 대화상자의 속성 편집기에서 SPN을 찾아볼 수 있습니다. RDS SQL Server 개체는 일반적으로 AWS Reserved / RDS 경로 아래에 위치합니다:

Tip

Attribute Editor 탭이 보이지 않는 경우 "보기 > 고급 기능" 토글이 활성화되어 있는지 확인하십시오.

5/7단계. 데이터베이스 서비스 시작

호스트가 부팅될 때 the Teleport Database Service가 자동으로 시작되도록 systemd 서비스를 생성하여 구성합니다. 지침은 the Teleport Database Service를 설치한 방법에 따라 다릅니다.

the Teleport Database Service를 실행할 호스트에서 Teleport를 활성화하고 시작합니다:

sudo systemctl enable teleportsudo systemctl start teleport

the Teleport Database Service를 실행할 호스트에서 Teleport의 systemd 서비스 구성을 만들고, Teleport 서비스를 활성화한 후 Teleport를 시작합니다:

sudo teleport install systemd -o /etc/systemd/system/teleport.servicesudo systemctl enable teleportsudo systemctl start teleport

systemctl status teleport 로 the Teleport Database Service의 상태를 확인하고, journalctl -fu teleport 로 로그를 볼 수 있습니다.

6/7단계. SQL Server AD 사용자 생성

Note

SQL Server에 Active Directory 로그인 계정이 이미 있는 경우 이 단계를 건너뛸 수 있습니다.

관리자 계정(예: sa )으로 SQL Server에 연결하고 Active Directory 인증을 사용할 로그인을 생성합니다:

master> CREATE LOGIN [EXAMPLE\alice] FROM WINDOWS WITH DEFAULT_DATABASE = [master], DEFAULT_LANGUAGE = [us_english];

7/7단계. 연결

Teleport 클러스터에 로그인합니다. SQL Server 데이터베이스가 사용 가능한 데이터베이스 목록에 나타납니다:

tsh login --proxy=teleport.example.com --user=alicetsh db ls이름 설명 레이블

--------- ------------------- -------

sqlserver env=dev

tsh login --proxy=mytenant.teleport.sh --user=alicetsh db ls이름 설명 레이블

--------- ------------------- -------

sqlserver env=dev

데이터베이스 자격 증명을 가져오고 연결하려면:

tsh db connect --db-user=teleport sqlserver

Note

sqlcmd 또는 mssql-cli 명령줄 클라이언트가 PATH 에 있어야 연결할 수 있습니다. tsh 는 먼저 sqlcmd 를 실행하려고 시도하고, PATH 에 없으면 mssql-cli 를 실행합니다.

시스템에 명령줄 클라이언트가 모두 없는 경우, SQL Server 클라이언트로 연결할 수 있는 로컬 프록시 서버를 시작하는 다음 명령을 실행할 수 있습니다:

tsh proxy db --db-user=teleport --tunnel sqlserver

데이터베이스 액세스 GUI 클라이언트 가이드를 참조하여 DB GUI 클라이언트를 로컬 프록시에 연결하는 방법을 확인하세요.

데이터베이스에서 로그아웃하고 자격 증명을 제거하려면:

tsh db logout sqlserver

문제 해결

인증서 오류

tsh db connect 오류 메시지에 다음 텍스트가 포함되어 있는 경우, SQL Server에서 사용되는 인증서는 알려진 인증 기관이 아닙니다.

오류 메시지: TLS 핸드셰이크 실패: x509: 인증서가 알려지지 않은 기관에 의해 서명됨

이 문제를 해결하려면 데이터베이스에 CA 구성을 추가할 수 있습니다. 다음과 같이:

databases:

- name: sqlserver

protocol: sqlserver

uri: sqlserver.example.com:1433

ad:

keytab_file: /path/to/teleport.keytab

domain: EXAMPLE.COM

spn: MSSQLSvc/sqlserver.example.com:1433

static_labels:

"env": "dev"

+ tls:

+ # CA PEM 인증서의 경로를 지정하십시오.

+ ca_cert_file: "rdsca.pem"

+ # 데이터베이스 인증서의 CN 필드가 비어 있는 경우,

+ # TLS 모드를 CA만 검증하도록 변경해야 합니다.

+ mode: verify-ca

데이터베이스 CA를 가져올 수 없는 경우 tls.mode: "insecure" 구성을 제공하여 TLS 검사를 건너뛸 수 있습니다. 그러나 운영 환경에서는 TLS 검사를 건너뛰는 것을 권장하지 않습니다.

다음 단계

- 특정 사용자와 데이터베이스에 대한 액세스 제한하기 방법을 배우십시오.

- 고가용성(HA) 가이드를 확인하십시오.

- YAML 구성 참조를 살펴보십시오.

- 전체 CLI 참조를 확인하십시오.

추가 읽기

- Linux 인스턴스를 수동으로 조인하기 AWS 문서에서.

-

adutil소개 Microsoft 문서에서.