인포레터에서 최신 DevOps 트렌드를 격주로 만나보세요!

Amazon OpenSearch를 통한 데이터베이스 접근

Teleport은 Teleport Database Service를 통해 Amazon OpenSearch에 대한 안전한 액세스를 제공할 수 있습니다. 이를 통해 Teleport의 RBAC를 통한 세부적인 액세스 제어가 가능합니다.

이 가이드에서는 다음을 수행합니다:

- Amazon OpenSearch 데이터베이스 IAM 인증을 통한 REST API로 구성를 구성합니다.

- 데이터베이스를 Teleport 클러스터에 추가합니다.

- Teleport를 통해 데이터베이스에 연결합니다.

작동 방식

Teleport 데이터베이스 서비스는 세분화된 접근 제어를 사용하여 IAM 역할을 백엔드 OpenSearch 역할에 매핑합니다. Teleport 사용자는 IAM 역할을 선택하고 로컬 프록시 서버를 통해 OpenSearch에 연결합니다. 로컬 프록시 서버는 요청을 Teleport 프록시 서비스를 통해 Teleport 데이터베이스 서비스로 전달합니다. 데이터베이스 서비스는 사용자가 선택한 IAM 역할을 가정하고, AWS 자격 증명으로 요청을 다시 작성한 후 OpenSearch API로 전달합니다.

이 가이드는 Teleport 클러스터에 단일 OpenSearch 데이터베이스 을 등록하는 방법을 보여줍니다. 더 확장 가능한 방법을 원하신다면, 인프라의 모든 AWS 데이터베이스를 자동으로 등록하는 데이터베이스 자동 검색 설정 방법을 학습하십시오.

전제 조건

- Amazon OpenSearch 도메인.

- Amazon OpenSearch 서비스의 세분화된 접근 제어 활성화

- IAM 역할 생성을 위한 IAM 권한.

$PATH에 설치된 opensearchsql 명령줄 인터페이스(CLI) 도구.

-

실행 중인 Teleport 클러스터 버전 17.0.0-dev 이상. Teleport를 시작하려면 가입하여 무료 평가판을 이용하거나 데모 환경 설정 방법을 확인하십시오.

-

tctl관리자 도구와tsh클라이언트 도구.tctl및tsh다운로드 방법에 대한 지침은 설치를 방문하십시오.

- Teleport 데이터베이스 서비스를 실행할 호스트, 예를 들어 EC2 인스턴스. 이 가이드는 IAM 역할을 생성하고 적용할 때 EC2 인스턴스를 가정하며, 사용자 정의 구성에 맞게 조정해야 합니다.

- 연결이 가능한지 확인하기 위해

tsh login으로 로그인한 다음, 현재 자격 증명을 사용하여tctl명령어를 실행할 수 있는지 확인하십시오. 예를 들어:클러스터에 연결할 수 있고tsh login --proxy=teleport.example.com --user=email@example.comtctl status클러스터 teleport.example.com

버전 17.0.0-dev

CA 핀 sha256:abdc1245efgh5678abdc1245efgh5678abdc1245efgh5678abdc1245efgh5678

tctl status명령어를 실행할 수 있다면, 현재 자격 증명을 사용하여 워크스테이션에서 후속tctl명령어를 실행할 수 있습니다.

자신의 Teleport 클러스터를 호스팅하는 경우, Teleport Auth Service를 호스팅하는 컴퓨터에서 전체 권한으로tctl명령어를 실행할 수도 있습니다.

이 가이드는 IAM 접근 역할의 예제 구성을 모델로 제공하며, EC2 인스턴스를 사용하여 Teleport 데이터베이스 서비스를 제공합니다. 제공되는 접근 수준이 귀하의 필요에 맞지 않거나 귀하의 조직의 접근 규정에 맞지 않을 수 있습니다. AWS IAM 권한을 귀하의 필요에 맞게 조정해야 합니다.

1/4단계. OpenSearch 관리 클러스터 접근을 위한 IAM 역할 생성

이 가이드에서 설명하는 설정에는 두 개의 IAM 역할이 필요합니다:

- Teleport 데이터베이스 서비스를 실행하는 EC2 인스턴스와 연관된 하나, 이를 통해 사용자가 부여받은 추가 역할을 가정할 수 있게 합니다.

- EC2 인스턴스 역할에 의해 가정될 수 있고 사용자가 OpenSearch 관리 클러스터에 접근할 수 있도록 권한을 부여하는 하나.

EC2 인스턴스 역할

AWS 콘솔의 IAM > 역할 페이지를 방문한 후 "역할 생성"을 클릭합니다. 신뢰할 수 있는 엔티티 유형에서 "AWS 서비스"를 선택합니다. 사용 사례에서 "EC2"를 선택한 후 다음을 클릭합니다.

"권한 추가" 페이지에서는 이 역할에 권한이 필요하지 않으므로 다음을 클릭하면 됩니다. 이 가이드에서는 이 역할에 대해 예제 이름인 TeleportDatabaseService 를 사용할 것입니다. 이름을 선택한 후 역할 생성을 클릭하여 프로세스를 완료합니다.

OpenSearch Service 클러스터 액세스 역할

Roles 페이지로 돌아가서 새 역할을 생성합니다. "AWS 계정" 옵션을 선택하면, 이 계정의 다른 엔터티가 이 역할을 맡을 수 있도록 하는 기본 신뢰 정책이 생성됩니다:

다음을 클릭합니다. 다음 페이지에서 역할 이름을 입력합니다. 이 가이드에서는 이 역할에 대해 예제 이름 ExampleTeleportOpenSearchRole 을 사용합니다.

"신뢰할 수 있는 엔터티 선택"에서 JSON을 업데이트하여 TeleportDatabaseService 역할이 이 역할을 맡을 수 있도록 합니다:

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Principal": {

"AWS": [

"arn:aws:iam::abcd1234-this-is-an-example:role/TeleportDatabaseService"

]

},

"Action": "sts:AssumeRole",

"Condition": {}

}

]

}

마지막으로, 역할 생성을 클릭합니다.

Amazon OpenSearch 관리형 클러스터에서 클러스터 세분화된 액세스 제어 IAM 역할 매핑 구성

Teleport Amazon OpenSearch 서비스 통합은 OpenSearch 세분화된 액세스 제어를 활용하며, 여기서 IAM 역할 또는 사용자가 OpenSearch 역할에 매핑됩니다.

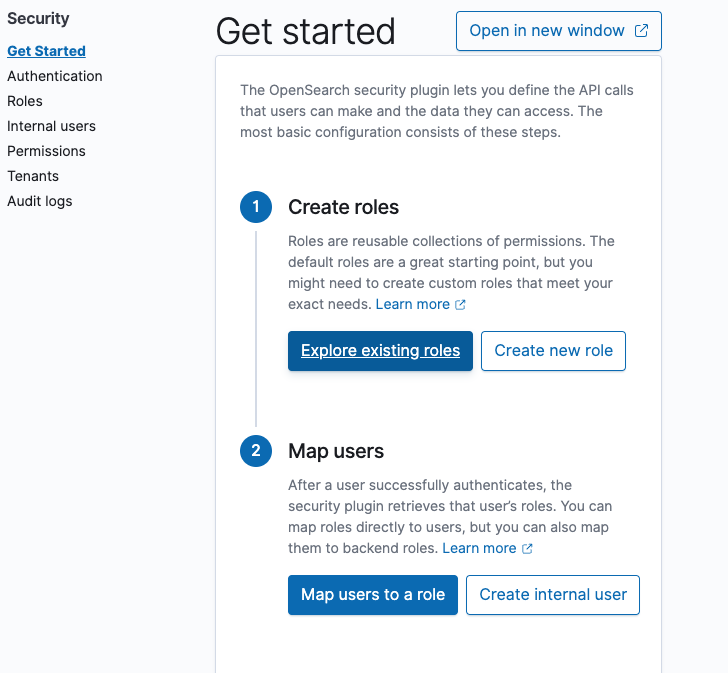

역할 매핑을 구성하려면 마스터 사용자로 OpenSearch 도메인 대시보드에 로그인하고 Security 설정으로 이동합니다:

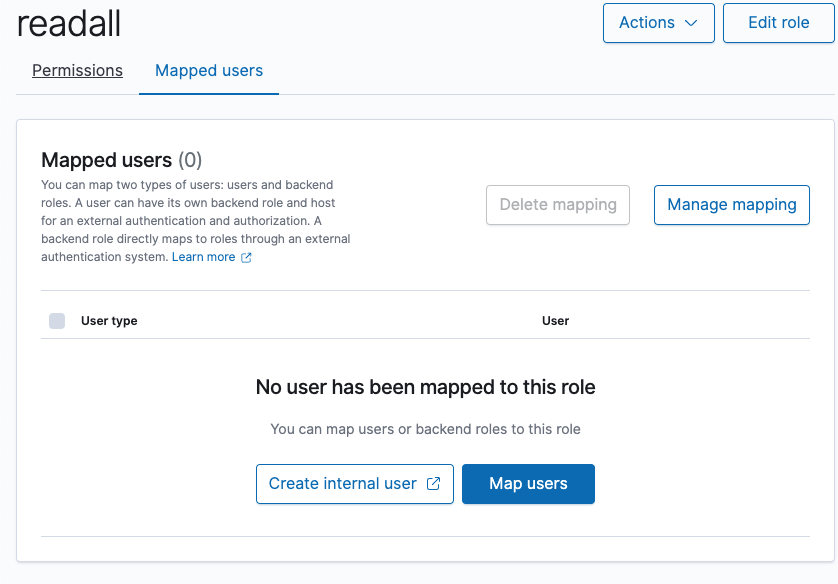

최소 권한을 가진 새 역할을 생성하거나 기존 역할을 선택합니다. 이 예에서는 readall OpenSearch 역할이 사용됩니다. OpenSearch 역할을 선택하고 Mapped users 탭으로 이동합니다:

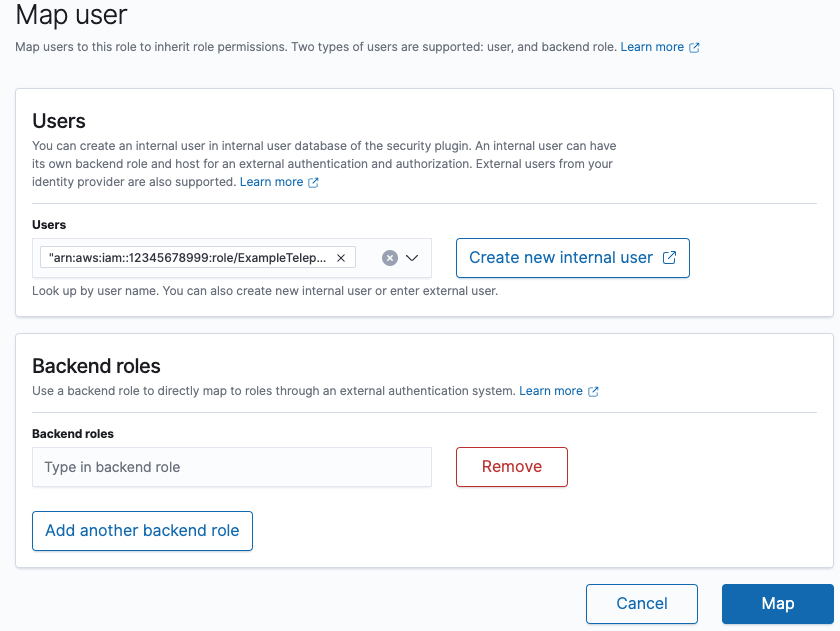

이전 단계에서 생성한 AWS IAM ExampleTeleportOpenSearchRole 역할과 OpenSearch 역할 간의 매핑을 추가합니다.

마지막으로, 매핑 버튼을 클릭하여 설정을 적용합니다.

2/4단계. Teleport IAM 역할 매핑 구성

다음 단계는 Teleport 사용자가 Teleport 클러스터를 통해 AWS 리소스에 접근할 때 AWS IAM 역할을 맡을 수 있는 권한을 부여하는 것입니다.

이를 위해, 이전 단계에서 생성된 IAM 역할 ARN을 나열하는 db_users 필드가 포함된 Teleport 역할을 생성합니다. aws-opensearch-access.yaml 이라는 파일을 생성하고 다음 내용을 입력합니다:

kind: role

version: v7

metadata:

name: aws-opensearch-access

spec:

allow:

db_labels:

"env": "dev"

db_users:

- "ExampleTeleportOpenSearchRole"

새 역할을 생성합니다:

tctl create -f aws-opensearch-access.yaml

aws-opensearch-access 역할을 Teleport 사용자에게 할당하려면, 인증 제공자에 맞는 적절한 명령어를 실행하십시오:

-

로컬 사용자의 역할을 쉼표로 구분된 목록으로 가져옵니다:

ROLES=$(tsh status -f json | jq -r '.active.roles | join(",")') -

새로운 역할을 추가하기 위해 로컬 사용자를 수정합니다:

tctl users update $(tsh status -f json | jq -r '.active.username') \ --set-roles "${ROLES?},aws-opensearch-access" -

Teleport 클러스터에서 로그아웃한 후 다시 로그인하여 새로운 역할을 가집니다.

-

텍스트 편집기에서

github인증 커넥터를 엽니다:tctl edit github/github -

github커넥터를 수정하여teams_to_roles섹션에aws-opensearch-access을 추가합니다.이 역할에 매핑해야 하는 팀은 조직의 역할 기반 액세스 제어(RBAC) 설계에 따라 다릅니다. 그러나 팀은 귀하의 사용자 계정을 포함해야 하며, 조직 내에서 가장 작은 팀이어야 합니다.

예시는 다음과 같습니다:

teams_to_roles: - organization: octocats team: admins roles: - access + - aws-opensearch-access -

파일을 편집하고 저장하여 변경 사항을 적용합니다.

-

Teleport 클러스터에서 로그아웃한 후 다시 로그인하여 새로운 역할을 가집니다.

-

saml구성 리소스를 가져옵니다:tctl get --with-secrets saml/mysaml > saml.yaml--with-secrets플래그는spec.signing_key_pair.private_key의 값을saml.yaml파일에 추가합니다. 이 키는 민감한 값을 포함하므로, 리소스를 업데이트한 후 즉시saml.yaml파일을 삭제해야 합니다. -

saml.yaml을 수정하여attributes_to_roles섹션에aws-opensearch-access을 추가합니다.이 역할에 매핑해야 하는 속성은 조직의 역할 기반 액세스 제어(RBAC) 설계에 따라 다릅니다. 그러나 그룹은 귀하의 사용자 계정을 포함해야 하며, 조직 내에서 가장 작은 그룹이어야 합니다.

예시는 다음과 같습니다:

attributes_to_roles: - name: "groups" value: "my-group" roles: - access + - aws-opensearch-access -

변경 사항을 적용합니다:

tctl create -f saml.yaml -

Teleport 클러스터에서 로그아웃한 후 다시 로그인하여 새로운 역할을 가집니다.

-

oidc구성 리소스를 가져옵니다:tctl get oidc/myoidc --with-secrets > oidc.yaml--with-secrets플래그는spec.signing_key_pair.private_key의 값을oidc.yaml파일에 추가합니다. 이 키는 민감한 값을 포함하므로, 리소스를 업데이트한 후 즉시oidc.yaml파일을 삭제해야 합니다. -

oidc.yaml을 수정하여claims_to_roles섹션에aws-opensearch-access을 추가합니다.이 역할에 매핑해야 하는 클레임은 조직의 역할 기반 액세스 제어(RBAC) 설계에 따라 다릅니다. 그러나 그룹은 귀하의 사용자 계정을 포함해야 하며, 조직 내에서 가장 작은 그룹이어야 합니다.

예시는 다음과 같습니다:

claims_to_roles: - name: "groups" value: "my-group" roles: - access + - aws-opensearch-access -

변경 사항을 적용합니다:

tctl create -f oidc.yaml -

Teleport 클러스터에서 로그아웃한 후 다시 로그인하여 새로운 역할을 가집니다.

3/4단계. Teleport 데이터베이스 서비스 설치

Teleport 데이터베이스 서비스를 호스팅할 EC2 인스턴스를 생성하고, TeleportDatabaseService AWS IAM 역할을 이를 부여합니다. 다른 방식으로 서비스를 호스팅하는 경우, 서비스에 AWS 자격 증명을 제공해야 합니다 - 자세한 내용은 AWS 자격 증명 구성을 참조하십시오.

비표준 AWS 지역

AWS GovCloud(US) 지역 및 AWS China 지역과 같은 비표준 AWS 지역의 경우,

데이터베이스 서비스가 올바른 STS 엔드포인트를 사용할 수 있도록 AWS_REGION

환경 변수나 AWS 자격 증명 파일에 해당 지역을 설정하십시오.

토큰 생성

AWS에 많은 인프라를 가진 사용자나 많은 인스턴스를 생성하거나 재생성할 가능성이 있는 사용자에게는 Teleport를 실행하는 새로운 EC2 인스턴스에 조인하기 위한 대체 방법을 고려하십시오:

Database 서비스는 Teleport 클러스터에 조인하기 위해 유효한 조인 토큰이 필요합니다.

다음 tctl 명령어를 실행하고 Database 서비스가 실행될 서버에 /tmp/token 안에 토큰 출력을 저장하세요:

tctl tokens add --type=db --format=textabcd123-insecure-do-not-use-this

이 명령어의 출력에서 제공된 토큰을 다음 단계에서 사용하십시오.

Teleport 설치 및 시작

Linux 서버에 Teleport 설치하기:

-

Teleport 에디션에 따라 edition를 다음 중 하나로 할당합니다:

에디션 값 Teleport Enterprise Cloud cloudTeleport Enterprise (자가 호스팅) enterpriseTeleport Community Edition oss -

설치할 Teleport 버전을 가져옵니다. 클러스터에서 자동 에이전트 업데이트가 활성화된 경우, 최신 Teleport 버전을 쿼리하여 업데이트된 내용과의 호환성을 확인합니다:

TELEPORT_DOMAIN=example.teleport.comTELEPORT_VERSION="$(curl https://$TELEPORT_DOMAIN/v1/webapi/automaticupgrades/channel/default/version | sed 's/v//')"그렇지 않으면, Teleport 클러스터의 버전을 가져옵니다:

TELEPORT_DOMAIN=example.teleport.comTELEPORT_VERSION="$(curl https://$TELEPORT_DOMAIN/v1/webapi/ping | jq -r '.server_version')" -

Linux 서버에 Teleport를 설치합니다:

curl https://cdn.teleport.dev/install-v15.4.11.sh | bash -s ${TELEPORT_VERSION} edition설치 스크립트는 Linux 서버에서 패키지 관리자를 감지하고 이를 사용하여 Teleport 바이너리를 설치합니다. 설치를 사용자 정의하려면 설치 가이드에서 Teleport 패키지 리포지토리에 대해 알아보세요.

Teleport Database Service를 실행할 호스트에서 적절한 구성을 사용하여 Teleport를 시작합니다.

단일 Teleport 프로세스는 여러 가지 다른 서비스를 실행할 수 있습니다. 예를 들어 여러 Database Service 에이전트와 SSH Service 또는 Application Service를 실행할 수 있습니다. 아래 단계는 기존 구성 파일을 덮어쓰기 때문에 여러 서비스를 실행하는 경우 --output=stdout 을 추가하여 터미널에 구성을 인쇄하고 /etc/teleport.yaml 를 수동으로 조정하십시오.

Database Service를 위한 구성 파일을 /etc/teleport.yaml 에 생성합니다. --proxy 명령행 옵션을 Teleport 클러스터의 주소와 AWS 환경에 대한 데이터베이스 매개변수로 설정합니다.

sudo teleport db configure create \ -o file \ --token=/tmp/token \ --proxy=teleport.example.com:443 \ --name=example-opensearch \ --protocol=opensearch \ --uri=opensearch-uri:443 \ --aws-account-id=abcd1234-this-is-an-example \ --labels=env=dev

호스트가 부팅될 때 the Teleport Database Service가 자동으로 시작되도록 systemd 서비스를 생성하여 구성합니다. 지침은 the Teleport Database Service를 설치한 방법에 따라 다릅니다.

the Teleport Database Service를 실행할 호스트에서 Teleport를 활성화하고 시작합니다:

sudo systemctl enable teleportsudo systemctl start teleport

the Teleport Database Service를 실행할 호스트에서 Teleport의 systemd 서비스 구성을 만들고, Teleport 서비스를 활성화한 후 Teleport를 시작합니다:

sudo teleport install systemd -o /etc/systemd/system/teleport.servicesudo systemctl enable teleportsudo systemctl start teleport

systemctl status teleport 로 the Teleport Database Service의 상태를 확인하고, journalctl -fu teleport 로 로그를 볼 수 있습니다.

4/4단계. 연결

Database Service가 시작되어 클러스터에 조인하면 Amazon OpenSearch API에 액세스할 수 있습니다:

프록시 터널을 생성합니다:

tsh proxy db --tunnel --port=8000 --db-user=ExampleTeleportOpenSearchRole example-opensearch인증된 터널이 "example-opensearch" OpenSearch 데이터베이스의 클러스터 "teleport.example.com"에서 127.0.0.1:8000으로 시작되었습니다.

다음 명령어 중 하나를 사용하여 데이터베이스 또는 위의 주소에 다른 데이터베이스 GUI/CLI 클라이언트를 사용하여 연결하십시오:

* opensearchsql로 인터랙티브 세션 시작:

$ opensearchsql http://localhost:8000

* opensearch-cli로 요청 실행:

$ opensearch-cli --profile teleport --config /Users/alice/.tsh/teleport.example.dev/example-opensearch/opensearch-cli/8a5ce249.yml curl get --path /

* curl로 요청 실행:

$ curl http://localhost:8000/

이제 tsh proxy db 명령어로 생성된 로컬 터널을 통해 Amazon OpenSearch API와 상호작용할 수 있습니다:

curl http://localhost:8000/movies/_search \ -H 'Content-Type: application/json' \ -d '{ "query": { "match_all": {} } }'

{"took":170,"timed_out":false,"_shards":{"total":5,"successful":5,"skipped":0,"failed":0},"hits":{"total":{"value":1,"relation":"eq"},"max_score":1.0,"hits":[{"_index":"movies","_id":"1","_score":1.0,"_source":{"director": "Burton, Tim", "genre": ["Comedy","Sci-Fi"], "year": 1996, "actor": ["Jack Nicholson","Pierce Brosnan","Sarah Jessica Parker"], "title": "Mars Attacks!"}}]}}

opensearchsql 바이너리를 인터랙티브 모드로 호출하는 tsh db connect 명령어를 사용하여 인터랙티브 세션을 시작할 수 있습니다:

tsh db connect example-opensearch --db-user=ExampleTeleportOpenSearchRole____ _____ __

/ __ \____ ___ ____ / ___/___ ____ ___________/ /_

/ / / / __ \/ _ \/ __ \\__ \/ _ \/ __ `/ ___/ ___/ __ \

/ /_/ / /_/ / __/ / / /__/ / __/ /_/ / / / /__/ / / /

\____/ .___/\___/_/ /_/____/\___/\__,_/_/ \___/_/ /_/

/_/

서버: OpenSearch 2.5.0

CLI 버전: 1.0.0

엔드포인트: http://localhost:56766

쿼리 언어: sql

opensearchsql> select * from movies;가져온 행 / 총 행 = 1/1

+----------------+---------+---------------+--------+-------------+

| actor | genre | title | year | director |

|----------------+---------+---------------+--------+-------------|

| Jack Nicholson | Comedy | Mars Attacks! | 1996 | Burton, Tim |

+----------------+---------+---------------+--------+-------------+

opensearchsql>